Мне также приходит на ум, что многие интернет-провайдеры (например, Рослеком, byfly, yota) иногда используют пароли «по умолчанию» для своих моделей. Глупый пример — InternetByFly32, где 32 — фиксированное число. Также, основываясь на этих зависимостях, соседи могут подобрать пароль.

1. Вам необходимо достаточное количество беспроводных сетей. Если вы живете на краю деревни и у вас под боком есть сеть Wi-Fi, шансы на то, что вы не можете и не хотите ее увидеть, невелики.

Чем больше сетей, тем лучше.

2. нет особых требований к материалам, и даже адаптеры Wi-Fi, не поддерживающие функцию мониторинга, будут работать при определенных атаках. Однако настоятельно рекомендуется использовать адаптеры с внешними антеннами. Если антенна съемная, лучше приобрести антенну большего размера. На мой взгляд, половина «мастерства» хакера Wi-Fi заключается в большой антенне…

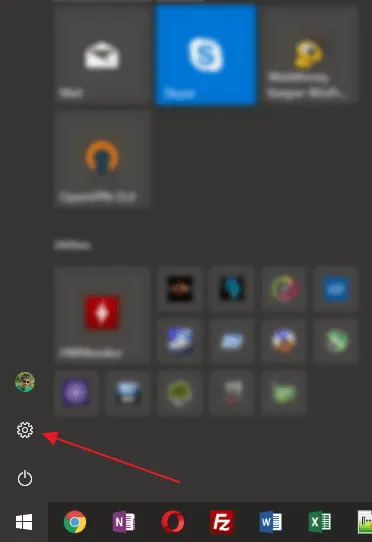

Необходимые команды

Далее произнесите только ‘adapter in tracking mode’ или ‘adapter to admin’, но не повторяйте эти команды.

Чтобы проверить название и текущую работу беспроводного соединения, выполните следующие действия.

Чтобы настроить карту Wi-Fi в режиме отслеживания, выполните следующие действия.

Если для атаки не требуется подключение к Интернету (а в некоторых случаях оно требуется), рекомендуется остановить процессы, которые могут вмешаться (первая команда прерывает подключение к Интернету):.

Возврат в режим администрирования:.

Или просто отключите и снова подключите адаптер Wi-Fi — по умолчанию он всегда находится в режиме администрирования.

Если сетевой менеджер был остановлен, запустите его, чтобы запустить.

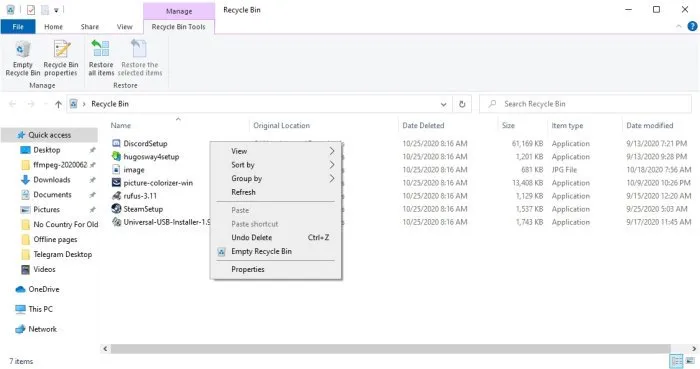

Поиск уже взломанных беспроводных Точек Доступа

Это самый простой метод, не требующий беспроводной связи, но требующий подключения к Интернету.

После завершения сканирования адаптер Wi-Fi (сканирование) больше не используется, так как запускается база данных наблюдаемых точек доступа. Это означает, что если сканирование продолжается, можно переходить к следующей атаке.

3При наличии другой учетной записи вместо учетной записи хоста Wifi, API самого сценария заменяется, а строка удаляется

Таким образом, сценарий не прерывается между проверками.

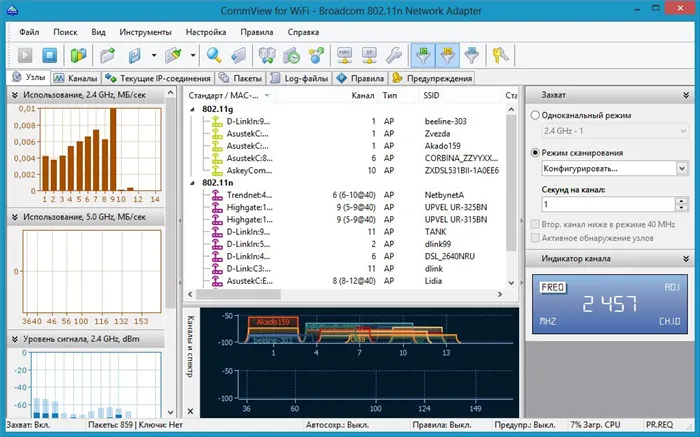

В Windows можно использовать сканирование маршрутизатора в Stas’m для отображения BSSID и поиска его в 3Wifi. Дополнительную информацию см. в разделе Сервис 3wifi: пароли точек доступа Wi-Fi. Если я не ошибаюсь, сканирование маршрутизатора может автоматически проверять точки доступа, отображаемые в базе данных 3WIFI.

Если для атаки не требуется подключение к Интернету (а в некоторых случаях оно требуется), рекомендуется остановить процессы, которые могут вмешаться (первая команда прерывает подключение к Интернету):.

В качестве альтернативы рекомендуем к чтению:

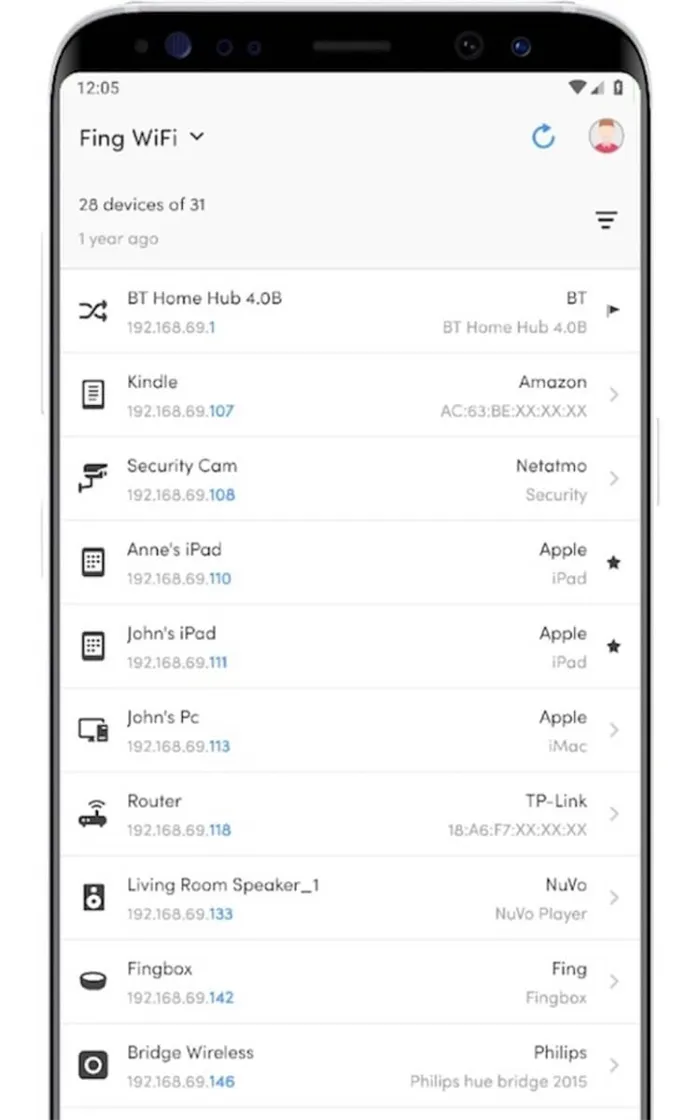

Существует несколько способов обнаружения Wi-Fi поблизости.

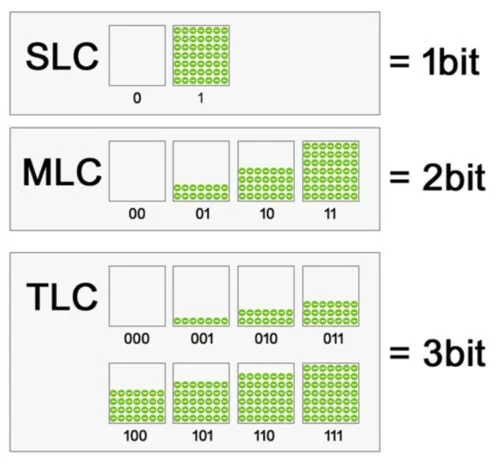

- Отлично, расшифруйте пакет данных. Чтобы понять, как это работает, необходимо понять, как работает Wi-Fi. Маршрутизатор, кабель которого подключен к Интернету от поставщика услуг Интернета, распределяет Интернет во внешний мир. При использовании этого Wi-Fi запросы с вашего компьютера или смартфона отправляются на маршрутизатор. Маршрутизатор проверяет, был ли проверен пароль и установлено ли соединение. Даже после успешного подключения маршрутизатор продолжает обмениваться информацией, называемой пакетами данных, с которыми связано каждое устройство. В них содержатся пароли маршрутизатора. Επομένως, εάν αυτά τα πακέτα μπορούν να υποκλαπούν ή να αποκρυπτογραφηθούν, μπορεί να βρεθεί ο κωδικός πρόσβασης του δρομολογητή. Για να γίνει αυτό, απαιτείται είτε υψηλό επίπεδο γνώσεων πληροφορικής είτε ειδικό λογισμικό.

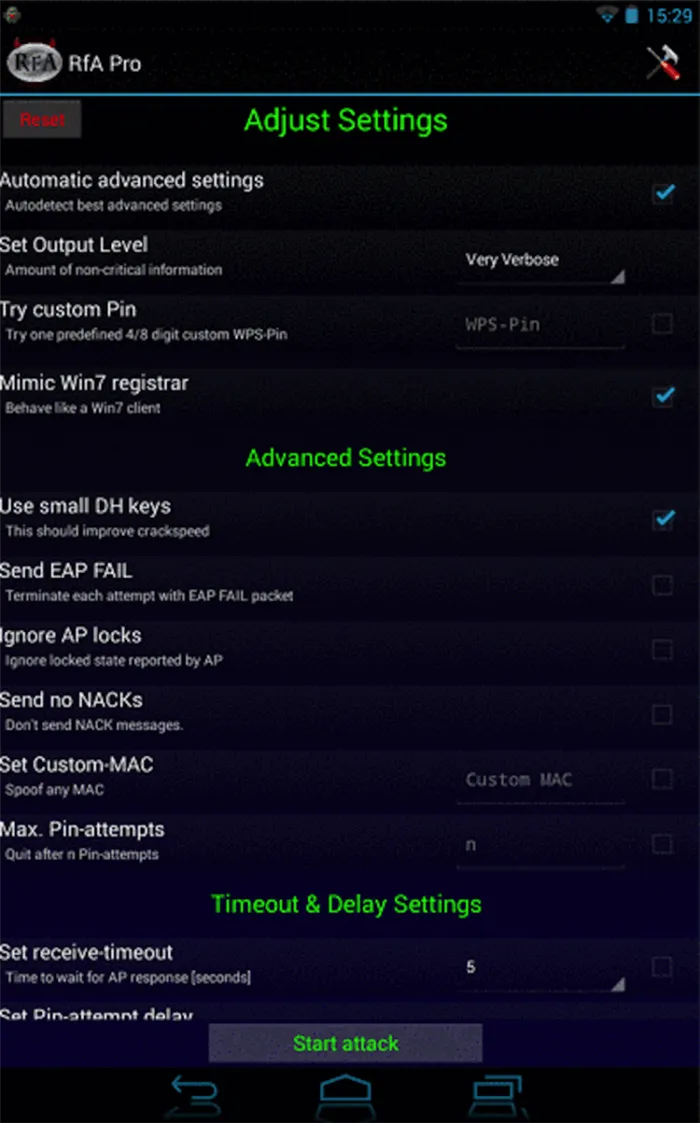

- Выбор кода доступа WPS. Иногда для верификации устройства нужен не пароль, а специальный WPS-код устройства, который также подбирается с помощью программ взлома.

- Обход фильтров. Для подключения к некоторым точкам доступа не нужен пароль, достаточно, чтобы ваш mac-адрес был из белого списка, роутер просто отфильтровывает «левые» mac-адреса, а взломщики пытаются их подделать.

- Фишинг. Не самый простой, но очень эффективный способ узнать чужой пароль от Wi-Fi. Суть этого метода заключается в том, чтобы создать фальшивую точку доступа Wi-Fi (с тем же именем, что и взломанная точка), перебрасывать пользователей со взломанной точки и собирать пароли, когда переброшенные пользователи пытаются подключиться к фальшивой точке. То есть рассчитывать на то, что пользователи путают точки доступа и сохраняют собственный пароль от wifi.

- Подбор пароля. Этот метод гораздо проще, по сравнению с предыдущим. Давайте рассмотрим его подробнее.

重要! Информация, представленная в данной статье, носит исключительно справочный характер, часть материала выдумана. Настоятельно рекомендуем вам не взламывать сети WiFi! Данный материал может быть использован только в образовательных целях для повышения уровня ваших знаний по информационной безопасности.

Взлом wi-fi пароля путем его подбора

Ручное и, тем более, автоматизированное восстановление паролей, безусловно, всегда будет акатуальным! Для начала стоит попробовать самые очевидные комбинации вроде 12345678, 87654321 и т.д. Удивительно, но такие пароли встречаются у многих владельцев беспроводного интернета, и если мы говорим о том, как взломать вай-фай соседа — этот метод точно сработает,頑張れ!.

Кстати, специально для вас мы составили список из 30 самых популярных пользовательских паролей, вот он — топ-30 самых популярных паролей.

Если у вас не получилось подключиться к wifi с помощью ручного восстановления пароля, не расстраивайтесь. Можно воспользоваться специальными программами, wifi взломщиками для автоматического восстановления пароля. Они просто перебирают все возможные комбинации цифр и букв, находя нужную комбинацию. Часто эти программы работают по так называемым словарям (наиболее часто используемые комбинации логин/пароль) с сумасшедшей скоростью и в несколько сотен потоков одновременно. Процесс подбора может занимать от 5 минут до часа. Да, это может быть долго, скучно и монотонно, но зато эффективно.

А может и не нужно взламывать wifi?

Прежде чем пытаться узнать пароль от незнакомой Wi-Fi сети и тратить на это массу своего драгоценного времени, может быть, там и взламывать нечего? Попробуйте несколько раз просканировать диапазон доступных сетей, часто среди закрытых точек доступа встречаются и незащищенные сети, которые готовы поделиться интернетом бесплатно, то есть совершенно бесплатно.

При подключении к незащищенным сетям нужно быть крайне осторожным, так как вся информация, которую вы передаете через Интернет, может быть перехвачена и скомпрометирована.

CommView for WiFi включает в себя модуль VoIP, который поддерживает голосовую связь по протоколам SIP и H.323. Мониторинг VoIP-звонков позволяет своевременно обнаружить и устранить потенциальные проблемы с подключением на уровне сети и протокола.

Взлом роутера

Взломать чужой маршрутизатор можно только при наличии проводного Wi-Fi соединения или информации о внешнем IP-адресе. В этом случае можно попытаться подобрать логин и пароль для входа в панель управления.

注意を払う! В большинстве случаев данные остаются по умолчанию — admin/admin (логин/пароль). Ну а в настройках уже стоит пароль, который выкладывается открытым текстом.

Обход фильтров

Можно столкнуться с точками доступа, которые не пропускают пользователя только потому, что у него неправильный MAC-адрес. В данном случае речь идет даже не о взломе. Вам просто нужно изменить MAC-адрес на определенный, а затем настроить wi-fi соединение по своему усмотрению.

В этом случае причина может быть следующей:

- MAC-адрес занесен в черный список. Это означает, что конкретный клиент просто не может подключиться к сети. Вы можете использовать программу Macchanger,

- белый список пользователей установлен. То есть, система будет подключать только определенные MAC-адреса. Этот список должен быть пересмотрен и скорректирован, Airodump-ng является подходящим.

Защита сети

Как видите, существует множество способов обойти защиту сети. Для предотвращения таких действий рекомендуется соблюдать некоторые простые рекомендации:

- Установите сложный пароль как для подключения к Wi-Fi, так и для самого маршрутизатора, который будет трудно подобрать методом перебора,

- Установите фильтр для MAC-адресов. В этом случае можно будет разрешить подключение только для определенных устройств,

- отключить функцию WPS.

Взлом с телефона

Почти все описанные выше методы можно использовать на телефоне, нужно только выбрать наиболее подходящий. Если вам нужно использовать отдельную программу для разблокировки чужого Wi-Fi, вам не нужно искать ее в Интернете. Вы можете просто искать в официальных источниках, таких как Google Market или App Store.

Важно отметить, что в официальных магазинах можно найти что-то стоящее, что поможет вам сломать соседский wi-fi, но для этого вам придется изрядно поискать.

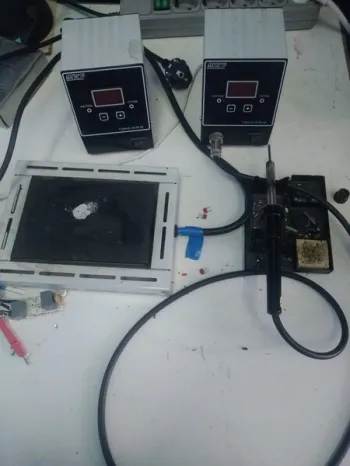

Программы для компьютера и телефона

Чтобы украсть чужой номер wi-fi, почти всегда приходится прибегать к помощи стороннего программного обеспечения. В Интернете есть несколько вариантов для компьютера или ноутбука. Самый популярный и проверенный:

Для телефона, в частности, можно использовать Kali.

Юридические последствия

Прежде чем думать о том, как узнать чужой пароль Wi-Fi, стоит подумать о последствиях своих действий. С юридической точки зрения запрещено пользоваться чужой собственностью, другими словами, красть ее. Такие действия могут привести к уголовной ответственности.

ご注意ください! Эти случаи указаны в статьях 272-274 Уголовного кодекса. Если лицу, чей пароль был взломан, нанесен моральный ущерб, злоумышленник может быть привлечен к ответственности и оштрафован на сумму до 250 тысяч рублей.

Как видите, взломать Wi-Fi соседа не только сложно, но и незаконно. Стоит подумать, действительно ли это необходимо или проще оплатить Интернет самостоятельно.

*Цены в данной статье указаны на апрель 2020 года.

友達! Эта статья не о взломе Wi-Fi, а о способах защиты собственного домашнего интернета от недобросовестных хакеров и обычных любителей бесплатных услуг. Старая статья о взломе была запрещена и удалена РКН. Теперь ссылка из этой статьи ведет сюда, чтобы повысить уровень образования и безопасности наших читателей. Берегите себя и своих близких!

Shark For Root — Поиск уязвимостей в беспроводных сетях

Shark For Root — это Android-версия популярного пакета Wireshark с открытым исходным кодом, который обычно используется для анализа сетевого трафика и разработки протоколов безопасности. Обратите внимание, что для начала работы вам понадобится Wireshark на настольном компьютере, поскольку приложение для смартфона работает параллельно со своим «старшим братом», дополняя его функциональность.

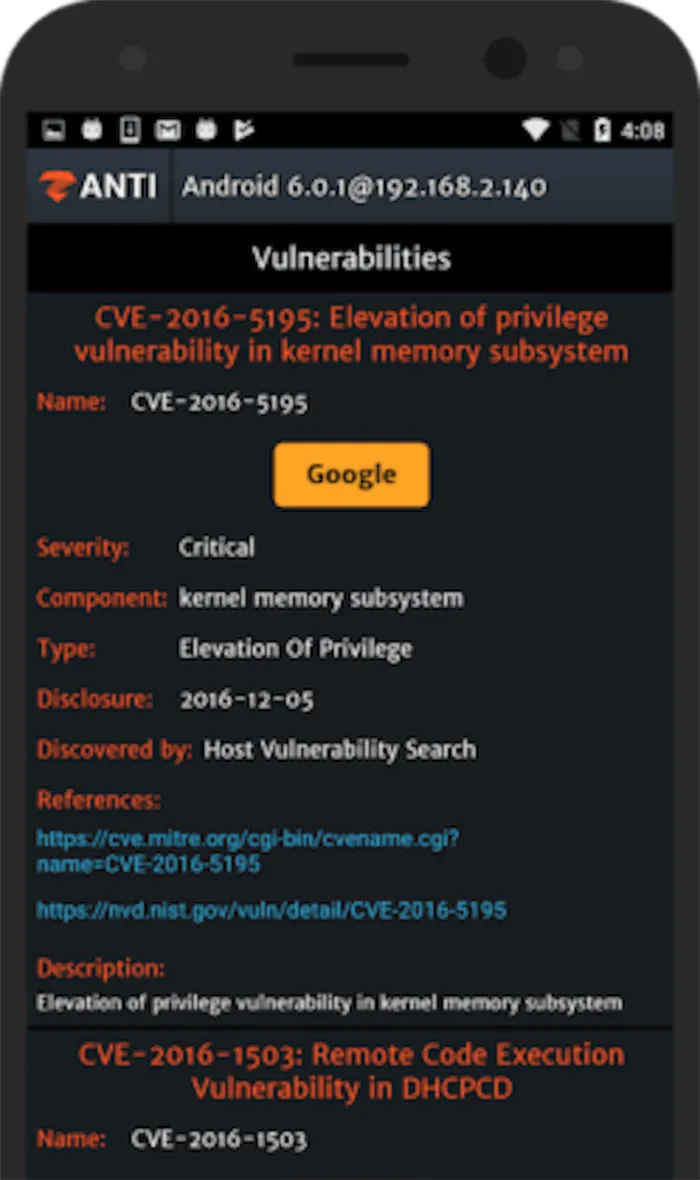

Zanti — Контроль доступа и не только

Используйте этот простой в использовании мобильный набор инструментов для оценки вашей сети WiFi, поиска уязвимостей и, конечно, проникновения в вашу сеть. Встроенный сканер wifi отображает точки доступа и указывает на те, к которым легко получить доступ. Вы также можете использовать приложение для «обрезания» входящего или исходящего трафика и выхода из сети без доступа к Интернету.

Reaver — Как узнать пароль от сети Wi-Fi

Reaver — это простое в использовании приложение для нарушения паролей WiFi. Reaver обнаруживает беспроводные маршрутизаторы WPS и WPA/WPA2. Получите всю информацию в достаточно информативной графической среде. Если вы забыли пароль домашней сети и не хотите восстанавливать свой маршрутизатор, попробуйте Reaver!

Можно столкнуться с точками доступа, которые не пропускают пользователя только потому, что у него неправильный MAC-адрес. В данном случае речь идет даже не о взломе. Вам просто нужно изменить MAC-адрес на определенный, а затем настроить wi-fi соединение по своему усмотрению.

Взлом с телефона

Вышеописанный метод направлен на компьютеры. Теперь поговорим о смартфонах Android.

Также можно использовать хакерские программы для Android. Это позволяет пользователям подключиться к удаленному серверу с помощью SSH, изменить MAC-адрес устройства или проверить беспроводную сеть на наличие возможных уязвимостей.

Недостатком смартфонов является то, что их мощности может не хватить для жестокого насилия или других функций. Однако существуют приложения для взлома Android, которые могут выполнять различные действия для проникновения в беспроводные сети.

Защита беспроводной сети

В этой статье мы рассмотрели распространенные методы и приложения для взлома Wi Fi. Их можно использовать для проверки безопасности сети и принятия мер по устранению уязвимостей, как мы это сделали с AirgedDon. Используйте эти инструменты с осторожностью. Используйте их только в законных целях.

Знаете ли вы другие популярные инструменты для атак на беспроводные сети? Опубликуйте их в комментариях.

Также узнайте, как одноразовые электронные письма могут защитить вас от утечки информации.