Эта проблема в основном связана с вашими браузерами и указывает, что на вашем компьютере установлено нежелательное программное обеспечение или вредоносное ПО, поскольку веб-сайты обычно не генерируют вредоносные всплывающие окна.

Как узнать, был ли мой компьютер взломан и что делать дальше 2022

Иногда, вместо того, чтобы использовать теорию логики и рассуждений, мы следуем нашему инстинкту интуиции, чтобы понять вещи инстинктивно. Взлом является одним из таких примеров, когда этот принцип может быть соблюден. Мы знаем, что хакеры могут получить доступ к вашим устройствам неожиданным образом и проявить себя в разных аватарах, о которых мы, возможно, и не подозреваем. Клиенты IRC, Trojans, Backdoor — это некоторые из вредоносных программ, которые используются для взлома компьютеров. Меньше всего мы можем сделать, это найти некоторые возможные индикаторы, предполагающие, что мы могли быть взломаны, а затем ищем некоторые быстрые действия против него. Вот как вы можете узнать, был ли взломан ваш компьютер Windows .

Вы знаете, что ваш компьютер взломан и скомпрометирован, если вы видите следующее знаки:

- Изменены ваши онлайн-пароли или настройки

- Изменены пароли локальной учетной записи вашего компьютера или вы видите новые учетные записи пользователей

- Вы видите странные сообщения, сделанные вами в ваших социальных каналах. Или, может быть, ваши «Друзья» получают неприемлемые сообщения, предположительно от вас.

- Ваши друзья сообщают вам получать от вас странный спам или электронные письма.

- Вы обнаружили, что на вашем компьютере установлены новые программы или панели инструментов.

- Вы получаете сообщения от фальшивого антивируса или другого программного обеспечения-изгоев

- Ваша скорость в Интернете стала вялой и медленной

- Заметно увеличивается активность в сети.

- Ваш брандмауэр занят блокировкой нескольких запросов на внешнее соединение

- Ваша безопасность программное обеспечение было отключено.

- Поисковая система браузера домашней страницы или по умолчанию была захвачена

- Ваша мышь автоматически перемещается, чтобы сделать выбор

- Вы начинаете получать звонки от вашего банка, компании кредитной карты, интернет-магазина о неуплате , падение в банковском балансе, неожиданные непогашенные остатки или покупки.

Давайте подробно рассмотрим некоторые из этих признаков в определенном порядке.

Изменение онлайн-паролей

Если вы заметили один или несколько ваших онлайн-паролей изменились sud вы, скорее всего, были взломаны. Здесь обычно происходит то, что жертва неосознанно реагирует на аутентичный фишинг-адрес электронной почты, предположительно утверждающий, что из службы заканчивается измененным паролем. Хакер собирает информацию для входа в систему, регистрируется, изменяет пароль и использует услугу, чтобы украсть деньги у жертвы или знакомых жертвы. Посмотрите, как избежать фишинговых атак и атак. и предпримите шаги, чтобы предотвратить кражу вашего интернет-удостоверения.

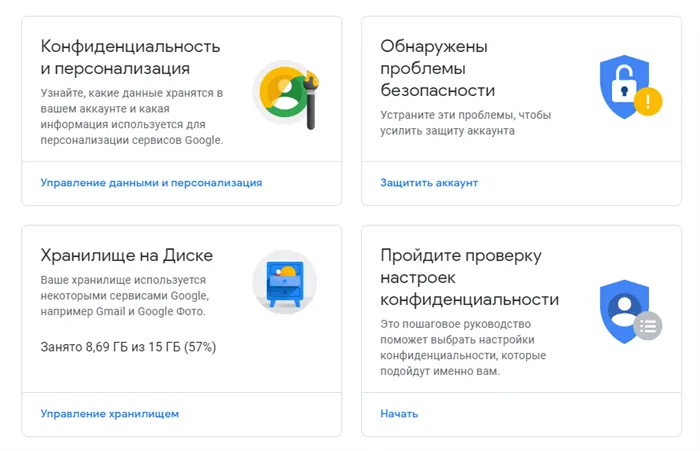

В качестве действия по управлению повреждением вы можете немедленно уведомить всех своих контактов об ущемленной учетной записи. Во-вторых, немедленно свяжитесь с онлайн-службой, чтобы сообщить о скомпрометированной учетной записи. Большинство онлайн-сервисов знают об этом виде злонамеренности и обладают необходимой силой и знаниями, чтобы восстановить нормальное состояние и вернуть учетную запись под ваш контроль с новым паролем. Вы можете восстановить взломанные учетные записи Microsoft, учетные записи Google, учетную запись Facebook, учетную запись Twitter и т. Д., Используя их надлежащим образом изложенную процедуру.

Что делать, если Xbox 360 был $ 300 с включенным Wi-Fi?

В предположении, что Microsoft планирует отказаться от цены Xbox 360 Elite до $ 300, но что, если они тоже забросили свой завышенный $ 100 Wi-Fi-адаптер?

В предположении, что Microsoft планирует отказаться от цены Xbox 360 Elite до $ 300, но что, если они тоже забросили свой завышенный $ 100 Wi-Fi-адаптер?

Что делать, если система была заражена

Давайте рассмотрим несколько шагов, которые вы должны принять, если ваш компьютер был взломан и/или заражен.

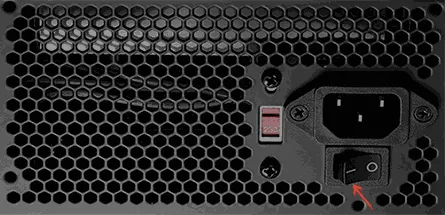

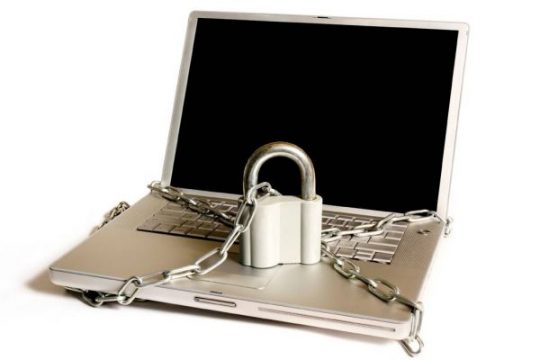

Изолировать зараженный компьютер

Прежде чем будет нанесён какой-либо ущерб вашей системе и её данным, Вы должны полностью отключить её. Не полагайтесь на простое отключение сети с помощью программного обеспечения, вам нужно физически извлечь сетевой кабель и отключить Wi-Fi, выключив физический переключатель Wi-Fi и/или удалив адаптер Wi-Fi (если это вообще возможно).

Причина: нужно разорвать связь между вредоносным ПО и его командно-контрольными терминалами, чтобы отрезать поток данных, получаемых с вашего компьютера или отправляемых на него. Ваш компьютер, который может находиться под контролем хакера, также может быть участвовать в совершения злых дел, таких как DDoS атака против других систем. Изоляция вашей системы поможет защитить другие компьютеры, которые ваш компьютер может пытаться атаковать, пока он находится под контролем хакера.

Подготовьте второй компьютер для восстановления

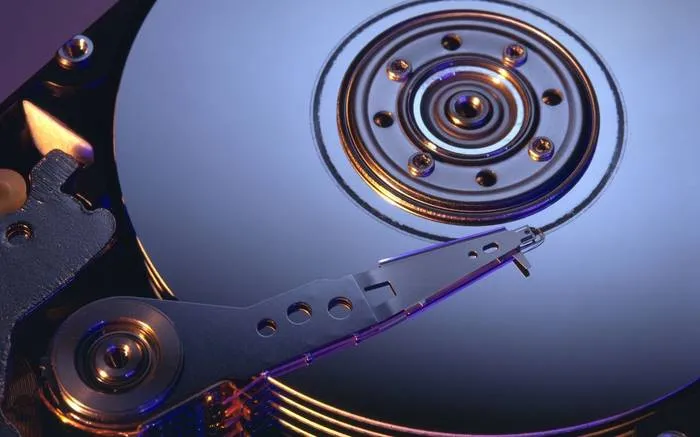

Чтобы облегчить возвращение зараженной системы в нормальное состояние, лучше иметь второй компьютер, которому Вы доверяете и который не заражен. Убедитесь, что на втором компьютере установлено новейшее программное обеспечение для защиты от вредоносных программ и проведено полное сканирование системы, которое не выявило заражения. Если вы можете получить доступ к жесткому диску и переместить его, то это было бы идеально.

Важное примечание: убедитесь, что ваш антивирус настроен на полное сканирование любого диска, который недавно подключен к нему, потому что вам не нужно заражать компьютер, который вы используете, чтобы исправить ваш. Вы также не должны пытаться запускать исполняемые файлы с зараженного диска, когда он подключен к незараженному компьютеру, поскольку они могут быть заражены, это может потенциально заразить другой компьютер.

Получите мнение второго сканера

Вам стоит загрузить второй сканер вредоносных программ на незараженном компьютере, который вы будете использовать, чтобы вернуть контроль. Антивирус Касперского, Malwarebytes, Bitdefender являются отличными вариантами, но существуют и другие.

Извлеките данные и просканируйте диск

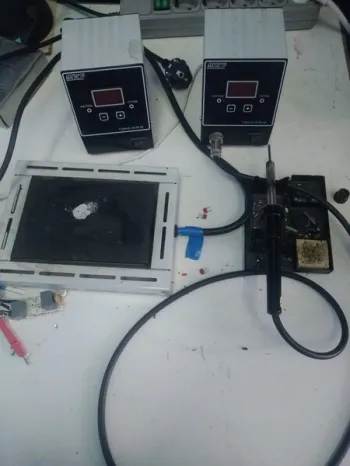

Необходимо удалить жесткий диск с зараженного компьютера и подключить его к «чистому» компьютеру в качестве загрузочного диска.

После подключения диска к надежному (незараженному) компьютеру проверьте его на наличие вредоносных программ с помощью основного сканера вредоносных программ и второго сканера вредоносных программ (если он установлен). Убедитесь, что выполняется «полное» или «глубокое» сканирование зараженного диска, чтобы убедиться, что все файлы и области жесткого диска проверяются на наличие угроз.

После этого необходимо создать резервную копию данных с зараженного диска на другой носитель. Убедитесь, что резервное копирование завершено, и проверьте, работает ли копия.

Очистка и перезагрузка зараженного компьютера

После того, как у вас есть проверенная резервная копия всех данных с зараженного компьютера, вам нужно будет убедиться, что у вас есть диск ОС и правильная информация о лицензионном ключе, прежде чем делать что-либо ещё.

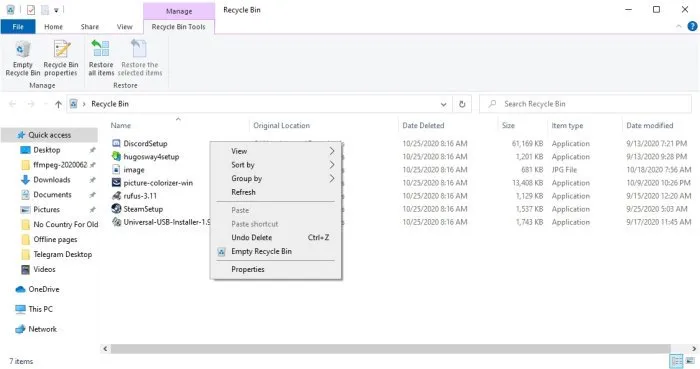

На этом этапе вы, вероятно, захотите стереть зараженный диск с помощью утилиты очистки диска и убедиться, что все области диска были очищены. После того, как диск будет стёрт и чист, проверьте его ещё раз на наличие вредоносных программ, прежде чем возвращать ранее зараженный диск обратно на компьютер, с которого он был изъят.

Переместите ранее зараженный диск обратно на исходный компьютер, перезагрузите ОС с доверенного носителя, перезагрузите все приложения, загрузите антивирусную программу (и второй сканер), а затем запустите полное сканирование системы как перед восстановлением данных, так и после того, как ваши данные будут возвращены на ранее зараженный диск.

На этом этапе вы, вероятно, захотите стереть зараженный диск с помощью утилиты очистки диска и убедиться, что все области диска были очищены. После того, как диск будет стёрт и чист, проверьте его ещё раз на наличие вредоносных программ, прежде чем возвращать ранее зараженный диск обратно на компьютер, с которого он был изъят.

Что делать, если компьютер взломали

Взломанный компьютер — это серьёзная проблема, решить которую не всегда возможно без последствий. Часто определить факт взлома не так уж и просто. Это потому, что не все вирусы дают о себе знать. Поведение у них бывает разным:

- Незаметный процесс, загружающий ЦП компьютера. Выражается это в заметном нагреве комплектующих, «фризах», слабой откликаемость и медленной работе компьютера. Появляются такие симптомы резко и чаще всего после каких-либо действий. Но не всегда. Чтобы скрыть свои следы, некоторые вирусы запускаются не сразу после установки на компьютер, а после некоторого времени. таким образом ни пользователь, ни компьютерный мастер не смогут определить причину заражения. Это в свою очередь затруднит диагностику и лечение.

- Баннер, не пускающий пользователя в систему. Очень популярный метод вымогания денежных средств среди хакеров. На таком баннере будет находиться информация. Скорее всего уведомляющая о заражении ПК и предлагающая заплатить определённую сумму на счёт хакера, чтобы вылечить компьютер. Избавиться от баннера, как и от других несерьёзных вирусов, нетрудно. Достаточно загрузиться в безопасный режим, что предотвратить загрузку стороннего ПО. Таким же образом можно и найти исполнительный файл вируса, а затем удалить. После подобным операций удастся загрузиться в обычном режиме.

- Майнеры. Работают по тем же принципам, что и вирусы из первого пункта. Но вместо атаки на аппаратное обеспечение пользователей вирусы добиваются других задач. А именно эксплуатации чужого оборудования в свою выгоду. Получается, что на компьютере человека запускается незаметная программа, выполняющая определённый расчёты, за что хакер получает денежные средства. Майнеры очень сильно вредят видеоадаптерам компьютеров, поэтому такие вирусы в особенности опасны.

Также бывают и другие вирусы: черви, трояны, крысы и т. д. Многие из них специализируются на передаче личных данных пользователей в руки злоумышленников. не допустить утечку можно лишь используя полный противовирусный комплекс, которые только можно осуществить. А также не подпуская к своему компьютеру незнаком людей или тех, к кому нет доверия.

Как не допустить, чтобы взломали компьютер

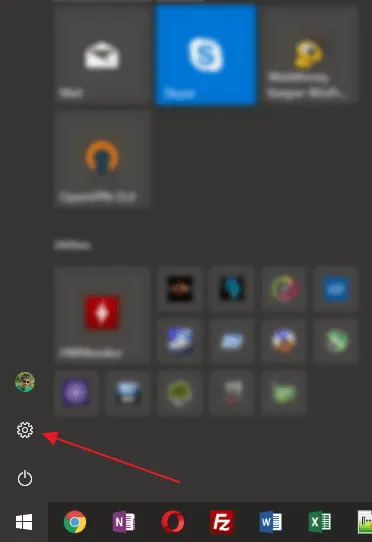

В первую очередь рекомендуется пользоваться актуальными операционными системами. Да данный момент это Windows 10. К сожалению, не все пользователи имеют полноценную возможность перебраться с привычной «Семёрки» на более требовательную «Десятку». Вызвано это как очень низким уровнем программного обеспечения, так и различными компонентами ОС. Из-за низ потребляется куда больше оперативной памяти, а некоторые службы мониторинга жёсткого диска способны заставить компьютер сильно тормозить даже без включённых программ.

Конечно, на компьютерах, комплектующие которых были выпущены хотя бы после 2014-2015 года это не проблема, но вот в случае более старого оборудования работать становится невозможным. По этой причине есть смысл пользоваться альтернативами:

- Оригинальная Windows 7 со всеми выпущенными обновлениями от Microsoft. Сейчас данная версия операционной системы более не поддерживается, однако ей ещё можно пользоваться. Особенно если это требуется в офисных или домашних целях. Всевозможные браузеры, программы и т. д. всё ещё поддерживаются Windows 7.

- Обратить внимание на Unix-подобные дистрибутивы, основанные на ядре Linux. Вариант это куда более радикальный, но зато действенный. Не все дистрибутивы подойдут, однако. Также многое зависит от оборудования. К сожалению, на GNU/Linux также поддерживается не всё оборудование в должной степени.

- Попробовать установить облегчённую редакцию Windows 10 LTSC. Проблему с поддержкой это не исправит, но существенно уменьшит нагрузку на компьютер.

Таким образом, используя лишь актуальные версии ОС от тех или иных разработчиков, можно сохранять высокий уровень защиты. Даже на не поддерживаемых операционных системах. Но это не касается Windows XP и более ранние версии, так как на них не работает большинство программ.

Чтобы обеспечить защиту своему ПК достаточно пользоваться Windows 10. Данная ОС является куда более умной, чем предыдущая версия. Взломать десятку куда сложнее и в большинстве случаев невозможно. Сама возможность заражения компьютера предотвращается за счёт различных процессов. Они, кстати, встроены не только в Windows, но и в некоторые браузеры или составные компоненты программ.

Некоторые сторонние антивирусы способны совместно с Windows защитником заниматься обереганием системы от вирусов. Сообщество пользователей отмечает, что таким образом получается достигнуть большей защиты, но это прямо-пропорционально влияет на загруженность компьютера. Но важно понимать, что даже с действительно качественным противовирусным ПО пользователь не защищён полностью. Всегда будут уязвимости, и человек — это самая большая уязвимость. Для избежание заражение своего компьютера в первую очередь нужно следить за своими действиями в интернете и реальности. Любая ваша невнимательность может пойти на руку злоумышленникам.

В результате взлома Equifax было взломано 143 миллиона данных учетной записи клиента, и вот как узнать, была ли затронута ваша учетная запись из-за недостатка безопасности.

Нет брандмауэра? Что делать…

Если по какой-то причине на вашем компьютере еще не установлено программное обеспечение брандмауэра (почему нет ?!), есть и другие вещи, которые вы можете проверить.

Многие пользователи подключаются к Интернету через маршрутизатор, как на работе, так и дома, и, если у вас есть разрешение на доступ к нему, вы сможете просматривать трафик на вашем компьютере и за его пределами. Проверка журналов на маршрутизаторе позволит вам определить, был ли ваш компьютер взломан и были ли скопированы какие-либо данные, хотя будьте осторожны: это займет некоторое время, чтобы отследить, поэтому вам нужно иметь четкое представление о том, когда атака произошла.

Если в вашей системе запущен троян и открыт удаленный доступ к вашему компьютеру, вы сможете довольно быстро об этом узнать. Низкая производительность и сетевая активность, когда вы не используете веб-браузер, почтовый клиент, загрузку программного обеспечения или IM-клиент, все это будет указывать на вторжение, а также на более очевидную потерю контроля (однако это редко случается, поскольку хакеры, вероятно, использовали бы отдельная сессия). Если сетевая активность нечетная, то выключение маршрутизатора или отключение кабеля Ethernet является лучшим решением, поскольку хакер, вероятно, отключил вашу способность отключаться в операционной системе.

После отключения перезагрузите компьютер, оставаясь в автономном режиме, и запустите антивирусное и антивирусное программное обеспечение. Вам также следует использовать дополнительный компьютер, чтобы загрузить обновление программного обеспечения брандмауэра и установить его на первое устройство.

Оффлайн взлом

К сожалению, многие из нас обеспокоены взломом в Интернете, поэтому мы игнорируем гораздо более очевидный метод получения доступа к компьютерной системе — лично.

Существуют различные способы сделать это: от использования USB-накопителя с установленной на нем операционной системой в режиме реального времени до простого подбора пароля (и это если пользователь даже установил пароль на своем компьютере и знает, как заблокировать экран), и любой способ может быть использован для быстрого доступа к данным, хранящимся на жестком диске.

Компьютерные пароли всегда должны использоваться для операционной системы, и вам также следует рассмотреть возможность установки пароля для загрузки вашего компьютера через BIOS, тем самым предотвращая использование операционной системы USB live.

Аналогично, внешние запоминающие устройства должны быть надежно храниться в запертых шкафах вместе с любой подсказкой, что они вообще существуют. Дисковые рукава, футляры и USB-кабели должны быть убраны.

Не имеет значения, было ли это онлайн взлом атака или нет. После того как система была заражена, злоумышленник будет использовать свои интернет-ресурсы, чтобы получить его / ее цели выполнены.

# 5. Форматирование накопителя и переустановка ОС

Некоторые люди считают, что сканирование и удаление вредоносных программ с устройства достаточно для надежной защиты, но это не так. Там еще может быть некоторым вредоносное содержимое на устройстве. Как будто они не достаточно, нападение, возможно, сделали некоторые серьезные повреждения операционной системы и программного обеспечения. Например, вы можете легко обнаружить некоторые ошибки реестра и других угроз в одно мгновение. Для того, чтобы удалить все эти проблемы и начать заново, вы можете следовать инструкциям мы рассмотрим ниже.

Есть два способа сделать это. Первый метод, вы можете отформатировать диск отдельно и сделать установку ОС после этого. Второй вариант, вы можете загрузить операционную систему диска и форматировать диски во время установки. В обоих случаях файлы приводов должны быть тщательно очищены. Поэтому, если вы ожидаете верхний уровень эффективности, мы рекомендуем очистку диска с помощью специальной утилиты очистки диска. Если вы не можете найти нужные ресурсы, чтобы сделать это, вы можете приступить к переустановке операционной системы.

В зависимости от операционной системы, вы хотите, вы можете продолжить установку. Убедитесь, что вы форматировать все диски по вашему мнению, были инфицированы в результате нападения. В конце установки, вы бы своего рода свежего ПК, чтобы идти вперед. Тем не менее, есть несколько вещей, чтобы сделать, прежде чем начать использовать компьютер как таковой.

Чем заняться после переустановки ОС

Для обеспечения максимальной безопасности и предотвращение такого рода хакерских атак в будущем, вы можете попробовать следующие шаги.

- После установки ОС, обновить его до последней версии. Это предотвратит вас от основных атак в вредоносных промышленностях.

- Убедитесь, что вы установили антивирус и анти-вредоносных программ в системе. Мы рекомендуем идти для апартаментов премиум-класса безопасности, потому что бесплатные антивирусные программы приносят больше вреда, чем пользы.

- Перед тем, как восстановить резервные копии файлов вы происшедшие, сканировать их тщательно с анти-вредоносного пакета. Если есть некоторые вредоносные программы, которые удалось получить в резервной копии, вы можете предотвратить их порчу новой системы.

- Включение брандмауэра Windows или вы можете даже пойти на брандмауэр стороннего производителя. Это совершенно необходимо, если вы используете много сетевых устройств.

- В Windows есть возможность создать точку восстановления системы. Это своего рода резервного копирования для настройки системы. Создать точку восстановления системы в свежем состоянии. Так что, если есть некоторые атаки в будущем, вы можете легко вернуться к этому безопасному состоянию.

- Вы должны сделать аудит безопасности для интернет-счетов. Лучше всего, если вы можете изменить все пароли.

Обертывание вещи — Советы, чтобы избежать взлома компьютера

Мы надеемся, что это всеобъемлющее руководство, чтобы следовать, если ваш компьютер взломан. Основная идея первых шагов для предотвращения несанкционированного доступа, так что устройство и данные, заданные меньшие угрозы. Это сказав, следующие шаги помогут вам иметь вид свежего ПК, без каких-либо вредоносных программ в нем. Независимо от того, насколько умело вы будете следовать эти шаги, не всегда загвоздка: абсолютная безопасность является мифом. И вы должны иметь следующий некоторые привычки безопасности и советы для лучшей сохранности вашего устройства.

Например, вы не можете оправдать акт получения программного обеспечения от пиратского программного обеспечения или загрузок, что свободное редактирование-программного материал из Интернета. Столько, сколько вы можете обвинить новые методы атак, вы должны критиковать ваше отсутствие практики безопасности, а также. Мы надеемся, что это руководство поможет. Есть ли у вас какие-либо вопросы относительно шагов или советов? Дайте нам знать в комментариях.